OpenAI的新图像模型揭示加密货币领域的AI诈骗

阅读排行榜

OpenAI的新图像模型揭示加密货币领域的AI诈骗

一位加密货币创始人加入看似与皮埃尔·卡克拉马诺斯(Pierre Kaklamanos)的 Microsoft Teams 通话时,他的笔记本电脑遭到入侵。皮埃尔·卡克拉马诺斯是卡尔达诺基金会的一位联系人,他之前曾与此人交谈过。

当“皮埃尔”联系他询问有关Atrium的事情并发送Teams邀请时,一切看起来都很正常。通话中,对方的脸和声音与他记忆中的相符,而且还有另外两名疑似基金会成员在场。

通话卡顿并最终断开后,系统提示他的 Teams 软件版本过旧,需要通过终端重新安装。他运行了命令,然后因为电池快没电了而关掉了笔记本电脑,事后看来,这大大减少了损失。

他自称“技术相当精湛”,而这正是此次攻击奏效的部分原因,因为攻击的背景看起来很合理。

社会工程学一直依赖于熟悉程度,而大规模实施这种策略曾经需要被盗用的账户或数周的基于文本的融洽关系建立。

视频通话是身份验证层,是受害者逐渐信任的东西,而现在复制它已经触手可及。

虚假更新

微软记录了 2026 年 2 月和 3 月的攻击活动,其中恶意文件伪装成工作场所应用程序,例如 msteams.exe 和 zoomworkspace.clientsetup.exe,并使用模仿合法 Teams 和 Zoom 会议工作流程的网络钓鱼诱饵。

在另一份警告中,微软描述了针对 macOS 用户的“ClickFix”式提示,指示他们将命令粘贴到终端中,目标是浏览器密码、加密钱包、云凭证和开发者密钥。

虚假的 Teams 更新同时符合这两种模式。

谷歌云旗下的Mandiant部门描述了一起基于相同架构的加密攻击。该攻击利用了被盗用的Telegram账户、伪造的Zoom会议、目击者所称的深度伪造风格的高管视频,以及启动感染的故障排除命令。

Mandiant 表示,他们无法独立验证视频是由哪个 AI 模型(如果有的话)生成的,但证实该组织在社会工程攻击中使用了虚假会议和 AI 工具。

4 月 24 日,真正的皮埃尔·卡克拉马诺斯在 X 上发帖称,他的 Telegram 账号被黑客入侵,有人冒充他,还有“本周业内其他几位人士”。

他告诉粉丝们不要点击该账号上的链接或预约会议,并通过LinkedIn私信验证联系方式。

那时,创始人已经给该账号发消息,建议改用Google Meet。控制Pierre Telegram账号的人回复说他很忙,要求重新安排时间,通话结束后,攻击者仍然在操控这个账号。

这次交流将这起事件从一起孤立的尴尬事件转变为一个正在发生的活动信号,表明该方法正在实施,账户被盗用是入口点,而人际关系历史是武器。

| 阶段 | 受害者所见 | 为什么它看起来很合法 | 攻击者可能试图达到的目的 |

|---|---|---|---|

| 初步接触 | “皮埃尔”联系了我,询问有关Atrium的情况,并建议我打电话。 | 受害者之前曾与皮埃尔交谈过,包括通过视频。 | 与其从零开始,不如重新建立现有的信任关系。 |

| 会议安排 | 第二天的 Microsoft Teams 会议邀请 | Teams 是正常的业务工作流程,而且这个话题也很有道理。 | 将目标转移到一个可控的、感觉像是例行公事的环境中。 |

| 在线通话 | 熟悉的面孔,熟悉的声音,再加上另外两名明显的卡尔达诺基金会成员。 | 社会背景与受害者对先前互动的记忆相符。 | 降低怀疑程度,让通话本身感觉像是在进行验证。 |

| 电话中断 | 网络延迟、不稳定,然后被踢出服务器 | 视频通话中出现技术故障很常见。 | 制造挫败感,并将虚假的“修复”步骤伪装成正常的故障排除步骤。 |

| 虚假更新提示 | 一条消息提示 Teams 已过期,需要通过终端重新安装。 | 软件更新提示很常见,用户很少使用 Teams。 | 诱使受害者直接执行恶意命令 |

| 命令执行 | 受害者运行了该命令,然后因为电池快没电而关闭了笔记本电脑。 | 当时的工作流程仍然感觉像是例行的应用程序修复。 | 启动感染链,获取凭证或设备数据。 |

| 通话后跟进 | 受害者建议改用谷歌会议;攻击者称他有事要忙,并要求重新安排时间。 | 尝试失败后,该角色仍然像真正的联系人一样行事。 | 维持这段关系,为下一次尝试留有余地,并避免立即引起怀疑。 |

创始人表示,他现在认为通话中可能涉及人工智能生成或篡改的视频。目前尚缺乏对相关工具的法证确认,而OpenAI与此事的关联受其自身安全文档的约束。

OpenAI 于 3 月 25 日发布了其 4o 图像生成模型,称其能够生成“精确、准确、逼真的输出”,并于 4 月 21 日发布了 ChatGPT Images 2.0 系统卡。

该公司表示,该模型的“高度逼真度”在缺乏安全措施的情况下,可能会导致制作出更逼真的真人、地点或事件的深度伪造图像。一家领先的人工智能实验室现已公开表示,其图像模型提高了逼真伪造图像的上限。

世界经济论坛在 2026 年 1 月表示,生成式人工智能通过逼真的深度伪造音频和视频,降低了网络钓鱼的门槛,同时提高了其可信度,这些音频和视频可以逃避检测系统和人类的审查。

国际刑警组织于 2026 年 3 月宣布金融欺诈是世界上最严重且发展最快的跨国犯罪之一,并指出深度伪造视频、音频和聊天机器人等工具使得大规模冒充受信任的人变得更加容易。

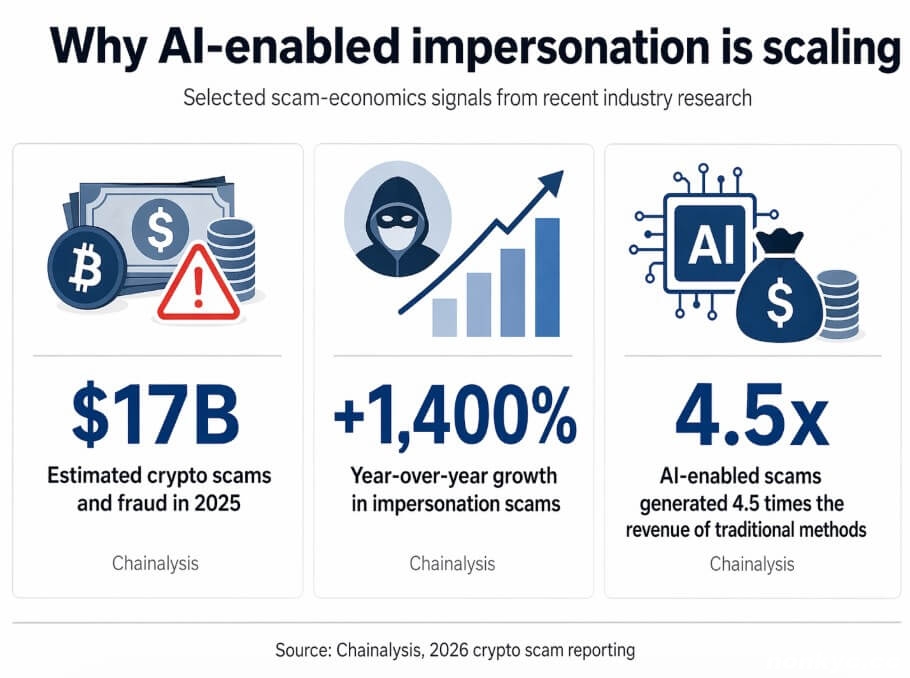

Chainalysis 估计,到 2025 年,加密货币诈骗和欺诈造成的损失将达到 170 亿美元,其中冒充诈骗同比增长 1400%,而人工智能诈骗产生的收入是传统方法的 4.5 倍。

加密货币之所以会吸引这类攻击,是因为它结合了高价值目标、快速结算机制以及非正式的沟通文化,在这种文化中,创始人之间通过 Telegram 进行自我介绍和临时视频通话是家常便饭。

Mandiant 记录显示,加密货币 Zoom 入侵背后的组织以支付、经纪、质押和钱包基础设施领域的软件公司、开发人员、风险投资公司和高管为目标。

Mandiant 指出,受害者的数据可能被用于未来的社会工程攻击,每一次攻击都会为下一次攻击提供素材。

两条前进的道路

Zoom 于 4 月 17 日宣布了一项合作计划,将在会议中添加实时真人验证、“已验证真人”徽章和“深度人脸等候室”,将参与者的真实性视为产品问题。

Gartner 预测,到 2027 年,50% 的企业将投资于虚假信息安全产品或 TrustOps 战略,而目前这一比例还不到 5%。

在乐观的情况下,这种构建会迅速达到临界规模,攻击者必须突破多个独立的信任层才能完成转换,冒充活动的经济效益就会下降。

在悲观情景下,攻击发生的时间会先于防御措施的实施而缩短。Gartner 警告称,到 2027 年,人工智能代理可能会将账户劫持攻击所需的时间缩短一半,从而缩小人类犹豫或安全团队介入的时间窗口。

德勤估计,仅在美国,由人工智能生成的欺诈损失就可能从 2023 年的约 120 亿美元攀升至 2027 年的 400 亿美元。

| 设想 | 哪些变化 | 哪些方面仍然脆弱 | 对加密货币公司的影响 |

|---|---|---|---|

| 牛市 | 验证工具迅速普及:人工验证徽章、活体检测、更强大的内部信任机制以及更正式的审批流程。 | 创始人之间的非正式交流、沿用已久的沟通习惯以及临时安排仍然会创造机会。 | 攻击者面临更大的阻力,转化率也更低,因为他们必须突破多个信任层,而不是仅仅一个。 |

| 熊壳 | 人工智能生成的身份冒充技术进步速度超过了防御措施的改进速度;虚假会议和虚假故障排除已成为标准操作流程。 | 面向公众的高管、基于 Telegram 的推广、优先使用视频进行验证的习惯以及时间压力下的员工 | 劫持人际关系成了家常便饭,每一次妥协都为下一次骗局提供了素材。 |

| 成功是什么样子 | 敏感请求会通过不同的渠道进行验证,使用已知的号码、共享的密码短语、硬件密钥或预先约定的内部系统。 | 社会压力、紧迫感以及对熟悉面孔和声音的信任无法完全消除。 | 企业降低了一次欺骗性电话直接导致信息泄露的可能性。 |

| 失败是什么样子的 | 即使深度伪造和冒充工具不断改进,各团队仍然依赖通话本身作为身份证明。 | 即使视频不再能作为可靠的身份验证手段,它仍然具有说服力。 | 由于加密货币组织的高管既是高价值的受害者,又是可重复利用的诱饵,因此这些组织更容易成为攻击目标。 |

每位面向公众的加密货币高管都会成为攻击目标和诱饵,成为攻击者用来攻击下一个受害者的录音、视频片段和关系图的来源。

Zoom 正在会议中内置活体检测功能,微软正在记录冒充其自身软件的攻击链,而 FBI 已发出警告,恶意行为者已经开始使用人工智能生成的语音和文本来冒充可信联系人,并建议不要因为消息看起来来自熟人就认为它是真实的。

现在的验证需要独立的渠道,例如已知的电话号码、硬件密钥、在任何会议之前建立的共享密码短语,或者攻击者尚未访问过的预先约定的内部通道。